時価総額580億円分のNEM(XEM)が盗難されたコインチェックハッキング事件|仮想通貨の事件簿

この記事のポイント

- 1月26日の午前0時ごろ、仮想通貨取引所のコインチェックから580億円相当のNEMが盗難される

- コールドウォレットは人的コストと技術的ハードルが高く、運用が難しくなることから導入されていなかった模様

- ハッカーの対応によっては、盗難されたNEMの追跡ができなくなる可能性がある

何が起きたのか?

2018年1月26日、国内大手の仮想通貨取引所であるコインチェックの取り扱い仮想通貨の一つであるNEM(通貨コードXEM。以下名称はNEM、単位はXEMと表記)のアドレスより、大量の資金が移動されている形跡が発見されました。

その後コインチェック公式からハッキングによる盗難被害にあったことが正式に発表され、世間に大きな波紋が広がりました。

時価総額にして約580億円相当になることから、Mt.Gox事件の被害総額を超えた、人類史上最大の盗難事件となり耳目を集めています。

今回被害にあった通貨、「NEM(XEM)」とは?

NEM(New Economy Model)は、2018年1月時点で、世界第10位の取引量を誇る仮想通貨です。単位はXEM(ゼム)を用います。

NEMでは、PoI(Proof of Importance)という独自のコンセンサスアルゴリズムをはじめ、先進的な技術が多用されています。

NEMの総発行料は、およそ90億枚(8,999,999,999枚)と定められており、ブロックチェーンが開始した時点でそのすべてが発行されています。

今回の事件でその内の約5%に相当する量が、何者かに盗まれたことになります。

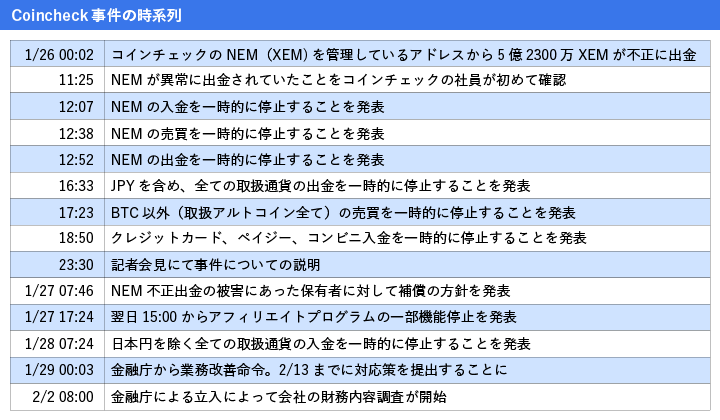

事件の時系列

コインチェックの記者会見、および公式ホームページの情報を整理すると、事件の時系列は下図のようになります。

コインチェックによる説明で明らかになったこと

事件発覚当日の深夜、都内でコインチェックによる記者会見が行われ、事件についての説明があり、下記の点が明らかになりました。

・盗まれたNEMは全て顧客の資産に当たるものであり、時価総額で約580億円に相当すること

・盗まれた5億2300万NEMは、コインチェックが保管していたNEMのほぼ全てに当たること

・コインチェックで扱っているNEM以外の仮想通貨および日本円への被害は確認されていないこと

・攻撃者が国内外のどの経路で侵入してきたのか、現時点では不明なこと

・NEM財団の推奨する管理方法である「マルチシグ」を実装せず、ホットウォレットで管理していたこと

この記者会見で明らかになった最も重要なことは、コインチェックがNEMを「コールドウォレット(オンラインから隔離されたウォレット)」ではなく、常にオンラインに接続されている「ホットウォレット」で管理していたという事実です。

NEMの保管場所が常にオンラインに接続されていた以上、顧客の資産は常に攻撃されるリスクに晒されていたことになります。

また、コインチェックが2017年6月1日付で月内にもサービスを開始すると発表していた、不正ログインによる「なりすまし」被害への保証が、実際には実施されていなかったことも明らかになりました。

以下では、この事件について議論が持たれている点をいくつか紹介したいと思います。

ハッキングを許した原因はどこに?

コールドウォレットではなかったこと

この事件で被害にあったNEMは、比較的新しい仮想通貨のため、先進的な技術を多数盛り込んだものになっています。

「PoI」という独自のコンセンサスアルゴリズムもそうですし、スマートコントラクト、ハーベスティングの実装、さらには豊富なAPI実装可能領域といった具合に、技術的な特徴の多い通貨でした。

2017年末にようやくオフラインでのトランザクション処理ができるコールドウォレットがリリースされたばかりで、それまでは独自開発にある程度の技術力を要する問題だったのです。

コインチェックの場合、この独自開発のための技術力確保(人材獲得)で後手に回ってしまったのでしょう。

同時に、取引所では日々膨大な取引処理(トランザクション)が発生し、コールドウォレットとホットウォレット間での入出金も頻繁に発生します。

取引所がコールドウォレットを導入する(インターネットに接続された連絡・連携手段を用いずに運用する)ためには、

・物理的に盗難や毀損の被害に合わないための警備・保管コスト

・オフラインとオンラインとで入出金を運用するオペレーションコスト

が発生します。

さらに問題になってくるのは、次のマルチシグとの兼ね合いです。

マルチシグ運用をしていなかったこと

コインチェック代表・和田氏の記者会見時の説明によると、NEMのマルチシグ対応を含めたセキュリティの向上は「優先度の高い経営課題に入っていた」とのことです。

では、マルチシグの対応を行うことが、どのような形で「経営上の課題」として残されていたのでしょうか?

そもそもマルチシグとは「マルチシグネチャ」の略称で、トランザクションを行うための「電子署名」に必要な秘密鍵を複数利用した形式を指します。

取引所のセキュリティのためには重要な要素なのですが、コールドウォレットでこれを用いるということは、ネットワーク越しの遠隔制御なしで複数人数のオペレーターが全ての取引の署名認証を実行し続ける必要があります。

これを24時間365日対応の取引所で導入するのはかなり厳しいものがあり、多くの取引所でも「ホットだがマルチシグ」か「コールドだがシングルシグ」の2つが多数を占めるでしょう。

一つのウォレットに全てのNEMを保管していたこと

仮想通貨のコントロール権を握るのは秘密鍵です。

ホットウォレットであれ、コールドウォレットであれ、1つの秘密鍵に全ての資産を結びつけて保管するのは賢明とはいえません。

それが流出した際に、全ての資産を根こそぎ奪われる可能性があるからです。

ウォレットを分散して管理することを怠ったために、これだけ大規模の盗難事件になってしまったのです。

ウォレットを分散すればそれだけ管理・運用のコストはかさみますが、ハッキングでの被害を抑えることが可能です。

コールドウォレットの導入が不可能だったのであれば、せめてホットウォレットを分散して運用しておく必要がありました。

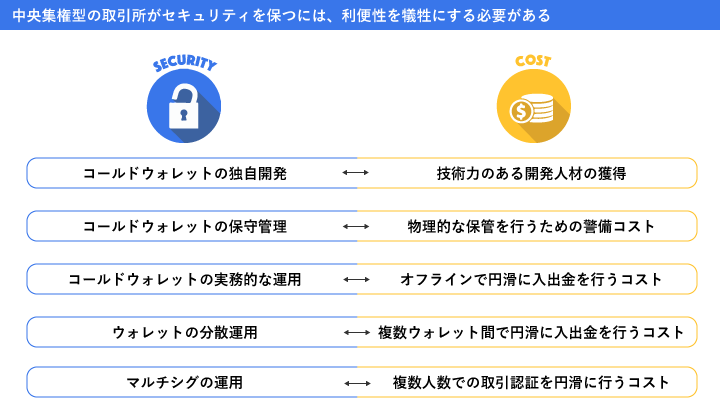

セキュリティと利便性はトレードオフ

安全性と利便性、セキュリティと使い勝手はトレードオフの関係にあります。取引所の場合は利便性の低さがオペレーションコストとして経営に影響します。

以上を一つの図にまとめてみました。

中央集権型で顧客から資産を預かって運用を代行する取引所には、高いセキュリティが要求されます。

一方で、現在のオペレーションを維持したまま、セキュリティを向上させるのには、犠牲にする利便性のぶんだけコストが発生します。

もちろん「そこまでするのが道義的に正しい」のですが、「当たり前にできることを何もしていなかった」とまでは言えない部分があるのではないでしょうか。

とはいっても「ホットだがマルチシグ」か「コールドだがシングルシグ」にする余地は十分にあったのは確かですから、セキュリティ意識に至らない点があったとの批判は免れません。

事件後の対応

コインチェックはNEMの補償を発表

2018年1月28日、同社はNEMの保有者およそ26万人に対して、全額日本円で補償を行うことを発表しました。

補償は、事件発覚時点のレート(88.549円/NEM)で行われるため、補償総額はおよそ460億円分になります。

なお、具体的な補償手続きの開始時期については、記事執筆現時点では不明となっています。

1月29日、金融庁がコインチェックに業務改善命令

そして2018年1月29日、下記のような業務改善命令が、金融庁によって出されました。

①本事案の事実関係及び原因の究明

②顧客への適切な対応

③システムリスク管理態勢にかかる経営管理態勢の強化及び責任の所在の明確化

④実効性あるシステムリスク管理態勢の構築及び再発防止策の策定等

上記1〜4までについて、2月13日までに、書面で報告すること。

これらの対応にどれほど時間を要するか、現状見通しは不明です。

顧客は依然、日本円と仮想通貨を動かすことができない状況になっているため、一刻も早い対応とセキュリティの向上が望まれます。

また、コインチェックの業務について、金融庁の立入り調査が2月2日に行われています。

これをもって、コインチェックの運営体制がより厳しく調査されることが予想されます。

先行きについて

NEMはハッカーの手によって現金化されたのか?

今回流出したNEMですが、NEMの普及を目指すNEM財団によって、取引記録のロールバック(事件発生前まで、ブロックチェーンの状態を巻き戻す)は行わないことが発表されています。

現在は、NEM財団によってブロックチェーン上でどこに送信されたのか、監視が続けられています。

盗難されたNEMを自動追跡するbotの使用と同時に、NEMの「モザイク」という、ユーザー任意の外すことができないタグをつける機能を用いて、盗難されたNEMであるかどうかが一目でわかるようになっています。

取引所が「盗難されたNEM」というモザイクがついているNEMアドレスを結託して拒絶することで、今回盗まれたNEMが現金化されることを防ぐことができます。

このような措置が取られているため、盗まれたNEMは現在めぼしい動きを見せていないようですが、今後はどうなるでしょうか。

想定される事態1:モザイクつきNEMが、ハッカーとは関係のない個人のアカウントにばら撒かれる

現在は、モザイクによって盗まれたことが明らかであるNEMを皆で監視することで、ハッカーによって現金化される事態が回避されています。

しかし、ここでハッカーが無関係な一般人のNEMアドレスに、盗難されたNEMを送りつけ始めたらどうなるでしょうか?

場合によっては、この事件に直接関係がない人のアドレスまで取引所で使えなくなってしまう可能性があります。

この場合、取引所は個別に対応する必要性に追われますが、ハッカーが盗んだNEMを分散し、この手続きが数百、数千にまで増加した場合、大混乱が発生することは想像に難くありません。

この混乱に乗じてハッカーが現金化に成功してしまった場合、もはや取り返しはつかないでしょう。

想定される事態2:アトミックスワップがNEMに対応し、追跡が不可能になる

アトミックスワップ(atomic swap)という、異なるブロックチェーン間で、同等の仮想通貨を交換する新技術が注目されています。

多くの専門家が、2018年中にアトミックスワップの実用化されることに期待を示しています。

現在、既にビットコイン(BTC)とライトコイン(LTC)をアトミックスワップで交換するテストの成功が報告されており、この通貨ペアは今後ますます増加していくものと思われます。

今後アトミックスワップが発展し、NEMを他の仮想通貨と交換できるようになった場合、ハッカーはモザイクの追跡を逃れることができる可能性があります。

数種類の仮想通貨(別のブロックチェーン)とアトミックスワップされてしまえば、追跡は困難を極めます。

特に、Zcashなどの「匿名性暗号通貨(送り先アドレスや送金額のような、プライバシー情報を秘匿して取引できる仮想通貨のこと)」とのアトミックスワップに成功した場合、追跡は困難を極めるでしょう。

幸い、現在は取引を監視することができていますが、この対策で安泰とは言い難いのが現状です。

想定される事態3:仮想通貨の両替機関を通して、匿名性暗号通貨に交換される

そして最後に、盗難されたNEMが両替されてしまうリスクについて考えてみましょう。

仮想通貨の世界では、異なるブロックチェーン間で同価値の通貨を交換する「両替機能」を提供している事業者が存在します。

この業者を用いて直接両替する方法、あるいはこれらの業者に対応したウォレットにNEMを送金して、ウォレット経由でこれらの業者にアクセスして両替する方法が考えられます。

こちらのルートで匿名性暗号通貨に交換されてしまった場合、同様に盗まれた通貨の追跡が困難になります。

大手の仮想通貨両替所であるShapeShiftは、今回の事件を受けて1月29日に両替機能の提供を停止していますが、今後もそれが続くかは不明です。

まとめ

金融庁の調べによりコインチェックの事件の詳細が開示されることで、現在の仮想通貨取引の歪みや課題が明るみに出ることでしょう。

コインチェック事件という人類史上最大の被害額を誇る盗難事件を機に、仮想通貨の安全な管理と、社会への安定した普及へとステージを移すべき時が来ているのかもしれません。

確かに、投機熱の只中にある仮想通貨界隈にあって、取引所でのトレードは大きな楽しみの1つです。

しかしながら、安定的に運用されることではじめて、既存の法定通貨の課題をクリアしていく未来につながる、ということも事実です。

社会全体のセキュリティ意識やリテラシーを向上させていくためにも、私たち一人ひとりが仮想通貨に関する数々のリスクを認識し、それぞれに対策を講じるよう心がけることが求められているのかもしれません。